La integridad en una base de datos es la corrección y exactitud de la

información contenida. Además de conservar la seguridad en un sistema de bases

de datos que permite el acceso a múltiples usuarios en tiempos paralelos.

Condiciones de la Integridad

Las condiciones que garantizan la integridad de los datos pueden ser de dos tipos:

Las restricciones de integridad de usuario: son condiciones específicas

de una base de datos concreta; son las que se deben cumplir en una base de

datos articular con unos usuarios concretos, pero que no son necesariamente

relevantes en otra Base de Datos.

Las reglas de integridad de modelo: son condiciones propias de un

modelo de datos, y se deben cumplir en toda base de datos que siga dicho

modelo.

Los SGBD deben proporcionar la forma de definir las restricciones

de integridad de usuario de una base de datos y una vez definida, debe velar

por su cumplimiento. Las reglas de integridad del modelo, en cambio, no se

deben definir para cada base de datos concreta, porque se consideran

preestablecidas para todas las base de datos de un modelo. Un SGBD de un modelo

determinado debe velar por el cumplimiento de las reglas de integridad

preestablecidas por su modelo.

Reglas de Integridad

Regla de integridad de unicidad de la clave primaria

La regla de integridad de unicidad está relacionada con la definición

de clave primaria que establece que toda clave primaria que se elija para una

relación no debe tener valores repetidos por lo que el conjunto de atributos CP

es la clave primaria de una relación R, entonces la extensión de R no puede

tener en ningún momento dos tuplas con la misma combinación de valores para los

atributos de CP.

Regla de integridad de entidad de la clave primaria

La regla de integridad de entidad de la clave primaria dispone que los

atributos de la clave primaria de una relación no pueden tener valores nulos.

Esta regla es necesaria para que los valores de las claves primarias puedan

identificar las tuplas individuales de las relaciones. Si las claves primarias

tuviesen valores nulos, es posible que algunas tuplas no se pudieran

distinguir. Un SGBD relacional tendrá que garantizar el cumplimiento de esta

regla de integridad en todas las inserciones y en todas las modificaciones que

afecten a atributos que pertenecen a la clave primaria de la relación.

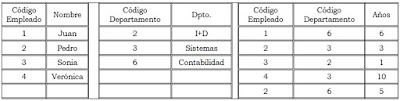

Regla de integridad referencial

La regla de integridad referencial está relacionada con el concepto de

clave foránea, lo que determina que todos los valores que toma una clave

foránea deben ser valores nulos o valores que existen en la clave primaria que

referencia. La necesidad de esta regla es debido a que las claves foráneas

tienen por objetivo establecer una conexión con la clave primaria que

referencian. Si un valor de una clave foránea no estuviese presente.

Restricción

La restricción en caso de borrado, consiste en no permitir borrar una tupla si tiene una clave primaria referenciada por alguna clave foránea y la restricción en caso de modificación consiste en no permitir modificar ningún atributo de la clave primaria de una tupla si tiene una clave primaria referenciada por alguna clave foránea.Actualización en cascada

La actualización en cascada consiste en permitir la operación de actualización de la tupla, y en efectuar operaciones compensatorias que propaguen en cascada la actualización a las tuplas que la referenciaban; se actúa de este modo para mantener la integridad referencial. La actualización en cascada en caso de borrado consiste en permitir el borrado de una tupla t que tiene una clave primaria referenciada, y borrar también todas las tuplas que referencian t y la actualización en cascada en caso de modificación consiste en permitir la modificación de atributos de la clave primaria de una tupla t que tiene una clave primaria referenciada, y modificar del mismo modo todas las tuplas que referencian t.Anulación

La anulación consiste en permitir la operación de actualización de la tupla y en efectuar operaciones compensatorias que pongan valores nulos a los atributos de la clave foránea de las tuplas que la referencian; esta acción se lleva a cabo para mantener la integridad referencial. Los SGBD relacionales permiten establecer que un determinado atributo de una relación no admite valores nulos, sólo se puede aplicar la política de anulación si los atributos de la clave foránea sí los admiten. Más concretamente, la anulación en caso de borrado consiste en permitir el borrado de una tupla t que tiene una clave referenciada y, además, modificar todas las tuplas que referencian t, de modo que los atributos de la clave foránea correspondiente tomen valores nulos y la anulación en caso de modificación consiste en permitir la modificación de atributos de la clave primaria de una tupla t que tiene una clave referenciada y, además, modificar todas las tuplas que referencian t, de modo que los atributos de la clave foránea correspondiente tomen valores nulos.Regla de integridad de dominio

La regla de integridad de dominio está relacionada con la noción de dominio. Esta regla establece dos condiciones.

La primera condición consiste en que un valor no nulo de un atributo Ai

debe pertenecer al dominio del atributo Ai; es decir, debe pertenecer a

dominio(Ai). Esta condición implica que todos los valores no nulos que contiene

la base de datos para un determinado atributo deben ser del dominio declarado

para dicho atributo.

La segunda condición sirve para establecer que los operadores que

pueden aplicarse sobre los valores dependen de los dominios de estos valores;

es decir, un operador determinado sólo se puede aplicar sobre valores que

tengan dominios que le sean adecuados.

Fuente: http://www.ecured.cu/Integridad_de_las_Bases_de_Datos